La sécurité des données et des configurations Microsoft 365 est devenue un enjeu majeur pour les entreprises. Avec plus de 300 millions de licences et 50 millions d’abonnés Microsoft 365 (anciennement Office 365) domine le marché des outils collaboratifs. Cependant, cette flexibilité accrue en matière de partage d’information et de collaboration crée également de nouveaux défis de sécurité.

Selon une étude de Cyren and Osterman Research, 40% des entreprises ont vu un ou plusieurs comptes Office 365 de leurs collaborateurs piratés durant l’année 2018. Face à ces risques, il est crucial pour les organisations de mettre en place des stratégies efficaces pour sécuriser leurs configurations Microsoft 365.

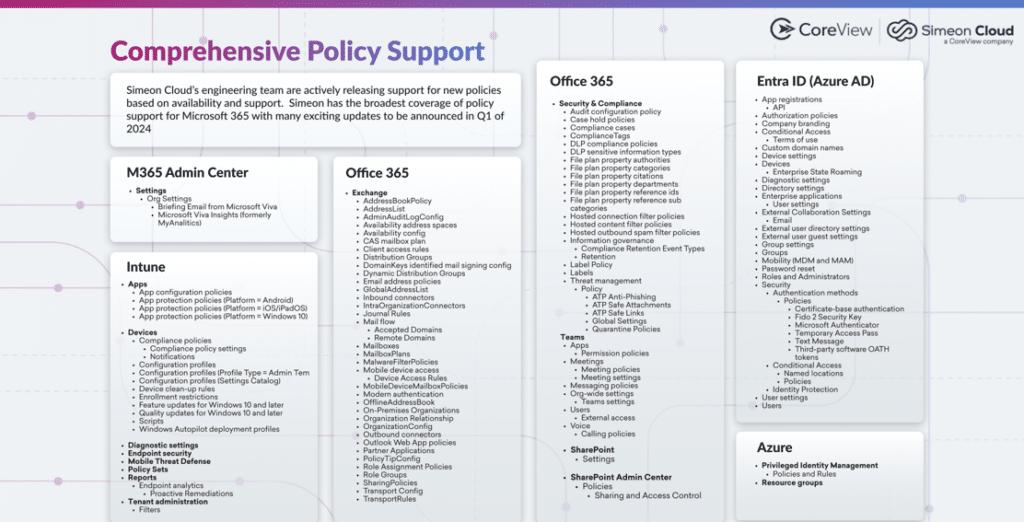

Dans cet article, nous explorerons comment notre partenaire CoreView peut vous aider à relever ce défi en offrant une solution complète pour la gestion et la sécurisation de vos environnements Microsoft 365. Nous aborderons les principaux défis de sécurité, les risques courants, et comment CoreView peut vous permettre d’optimiser vos configurations pour une meilleure protection de vos données.

La sécurité des configurations Microsoft 365 repose sur plusieurs points critiques qui nécessitent une attention particulière. En premier lieu, la gestion des identités et des accès est un élément fondamental. Selon CoreView, « les configurations dans Entra ID, Defender, et Intune sont particulièrement sensibles« . Il est crucial de mettre en place une authentification multi facteur (MFA) robuste, de configurer correctement les politiques d’accès conditionnel et de gérer efficacement les comptes à privilèges.

Ensuite, chaque application M365 (Exchange, SharePoint, Teams, etc.) possède ses propres paramètres de sécurité qui doivent être correctement configurés. Par exemple, pour Microsoft Teams, il est important de contrôler les paramètres de partage externe, de configurer les politiques de rétention des données et de gérer les autorisations des applications tierces.

La protection des données sensibles est également un enjeu majeur, avec « 58% des données sensibles dans le cloud se trouvant dans Teams et Microsoft 365« . Cela implique l’utilisation appropriée des étiquettes de sensibilité, la configuration des politiques de prévention des pertes de données (DLP) et la mise en place de chiffrement pour les données sensibles.

Pour les organisations avec des environnements hybrides ou gérant plusieurs tenants, la cohérence des configurations est un défi majeur. CoreView souligne l’importance de « déployer des configurations cohérentes à travers les environnements de développement, de test et de production« .

Enfin, la surveillance continue des changements de configuration est essentielle. Selon CoreView, « les grandes organisations essaient souvent de surveiller manuellement les changements de configuration, malgré la nature fastidieuse du travail« . Une approche automatisée est nécessaire pour détecter rapidement les dérives de configuration, maintenir un audit des changements pour la conformité et la réponse aux incidents, et identifier les configurations non conformes aux meilleures pratiques de sécurité.

En conclusion, la sécurité des configurations Microsoft 365 nécessite une approche globale et proactive. Les organisations doivent non seulement configurer correctement leurs environnements M365, mais aussi mettre en place des processus pour surveiller, auditer et gérer ces configurations de manière continue. C’est un élément clé pour maintenir une posture de sécurité robuste face aux menaces en constante évolution.

Pour optimiser la sécurité de votre environnement Microsoft 365, il est essentiel de suivre un ensemble de meilleures pratiques. Les recommandations clés, basées sur les dernières directives de Microsoft et des experts en sécurité, couvrent plusieurs aspects cruciaux de la sécurité.

L’authentification et le contrôle d’accès sont primordiaux. Il est fortement recommandé d’activer l’authentification multi facteur (MFA) pour tous les utilisateurs, une mesure qui, selon Microsoft, peut bloquer 99,9% des attaques sur les comptes. L’utilisation de l’accès conditionnel permet d’appliquer des politiques de sécurité basées sur le contexte de connexion, tandis que la mise en place d’une gestion des identités privilégiées renforce la sécurité des comptes administrateurs.

La protection des données est tout aussi importante. Cela implique l’activation du chiffrement des données au repos et en transit, l’utilisation d’étiquettes de sensibilité pour classifier et protéger les données sensibles, et la configuration de politiques de prévention de perte de données (DLP) pour empêcher la fuite d’informations sensibles.

La sécurité des appareils ne doit pas être négligée. L’utilisation de Microsoft Intune pour gérer et sécuriser les appareils mobiles et les ordinateurs, l’application de politiques de conformité des appareils, et l’activation du chiffrement BitLocker sur les appareils Windows sont des mesures essentielles.

Pour une protection efficace contre les menaces, il est recommandé d’activer Microsoft Defender pour Office 365, de configurer des politiques anti-phishing et anti-spam robustes, et d’utiliser Microsoft Defender pour point de terminaison.

La gestion et la surveillance continues sont cruciales. Cela inclut la mise en place d’une surveillance des activités et des alertes de sécurité, l’utilisation du Centre de sécurité Microsoft 365, et la réalisation d’audits réguliers des paramètres de sécurité et de conformité.

La formation et la sensibilisation des utilisateurs jouent également un rôle clé dans la stratégie de sécurité globale. Des formations régulières sur les bonnes pratiques de sécurité et la mise en place de simulations d’attaques de phishing peuvent considérablement améliorer la vigilance des utilisateurs.

Enfin, pour les fournisseurs de services managés (MSP) gérant plusieurs environnements Microsoft 365, une approche systématique de la gestion des configurations est essentielle. L’utilisation d’outils comme 365 Multi-Tenant Manager peut aider à normaliser et sécuriser les configurations M365 à travers plusieurs environnements clients. La mise en place d’une bibliothèque de paramètres préconfigurés et la surveillance continue de la dérive des configurations sont également des pratiques recommandées.

En suivant ces meilleures pratiques et en utilisant les outils appropriés, les organisations peuvent considérablement renforcer la sécurité de leur environnement Microsoft 365 et réduire les risques de compromission de données ou de cyberattaques.

La gouvernance efficace des données dans Microsoft 365 est essentielle pour garantir la sécurité, la conformité et l’utilisation optimale des outils collaboratifs. Pour mettre en place une gouvernance solide, il est crucial de commencer par définir une stratégie globale claire, alignée sur les objectifs de l’entreprise, prenant en compte les besoins métiers, les exigences réglementaires et les risques potentiels. Cette stratégie doit impliquer les différentes parties prenantes de l’organisation, incluant les départements IT, juridique, RH et métiers, afin de favoriser l’adhésion et faciliter l’adoption des bonnes pratiques.

La mise en place d’une gestion des accès rigoureuse est fondamentale. Utilisez les fonctionnalités de gestion des identités et des accès de Microsoft 365 pour contrôler qui a accès à quelles ressources, en appliquant le principe du moindre privilège et en utilisant l’authentification multi facteur. Parallèlement, il est important de classifier et protéger les données sensibles en utilisant les outils de classification et de protection des données de Microsoft 365, tels que les étiquettes de sensibilité et la protection contre la perte de données (DLP).

La définition de politiques de rétention et d’archivage claires, en accord avec les exigences légales et réglementaires, est également cruciale. Utilisez les fonctionnalités d’archivage de Microsoft 365 pour gérer efficacement le cycle de vie des données. N’oubliez pas que la meilleure technologie ne peut compenser le manque de sensibilisation des utilisateurs. Mettez donc en place des programmes de formation réguliers sur la sécurité et la gouvernance des données.

La surveillance et l’audit régulier sont essentiels. Utilisez les outils de surveillance et d’audit de Microsoft 365 pour suivre l’utilisation des données et détecter les comportements anormaux. Effectuez des audits réguliers de vos pratiques de gouvernance. Trouvez le juste équilibre entre faciliter la collaboration et maintenir le contrôle en utilisant des fonctionnalités comme les groupes Microsoft 365 pour simplifier la gestion des accès tout en gardant une vue d’ensemble.

Gardez à l’esprit que la gouvernance n’est pas un processus statique. Revoyez et ajustez régulièrement vos politiques pour vous adapter aux changements de l’entreprise et aux nouvelles fonctionnalités de Microsoft 365. Enfin, tirez parti des outils de gouvernance intégrés à Microsoft 365, tels que les stratégies de nommage, les stratégies d’expiration de groupe et les contrôles d’accès conditionnels, pour automatiser et renforcer vos pratiques de gouvernance.

En mettant en œuvre ces meilleures pratiques, les organisations peuvent créer un environnement Microsoft 365 sécurisé, conforme et productif, tout en minimisant les risques liés à la gestion des données. La gouvernance est un processus continu qui nécessite une attention et des ajustements constants pour rester efficace face à l’évolution des besoins de l’entreprise et des menaces de sécurité.

Pour aller plus loin, vous pouvez lire notre article sur les licences Microsoft.

La sécurité et la gouvernance des données dans Microsoft 365 sont des enjeux cruciaux pour les entreprises modernes. Tout au long de cet article, nous avons exploré les différents aspects de cette problématique, des fondamentaux de la sécurité aux meilleures pratiques de gouvernance.

Nous avons vu que la sécurité de Microsoft 365 repose sur plusieurs piliers essentiels : l’authentification multi facteur, la gestion des identités et des accès, la protection contre les menaces avancées, et le chiffrement des données. Ces éléments constituent la base d’une infrastructure sécurisée, mais ne sont efficaces que s’ils sont correctement configurés et maintenus.

La gouvernance des données, quant à elle, va au-delà de la simple sécurité technique. Elle englobe la classification des données, la gestion de leur cycle de vie, la conformité réglementaire, et la formation des utilisateurs. Une gouvernance efficace permet non seulement de protéger les informations sensibles, mais aussi d’optimiser l’utilisation des outils collaboratifs de Microsoft 365.

Les outils natifs de Microsoft 365, tels que Microsoft Purview, offrent des fonctionnalités puissantes pour mettre en œuvre ces stratégies de sécurité et de gouvernance. Cependant, leur efficacité dépend de leur bonne configuration Microsoft 365 et de leur intégration dans une stratégie globale alignée sur les objectifs de l’entreprise.

Il est important de souligner que la sécurité et la gouvernance des données ne sont pas des projets ponctuels, mais des processus continus. L’évolution constante des menaces de sécurité, des réglementations et des besoins de l’entreprise nécessite une vigilance permanente et une adaptation régulière des stratégies mises en place.

Enfin, n’oublions pas que la technologie seule ne suffit pas. La sensibilisation et la formation des utilisateurs sont essentielles pour créer une culture de la sécurité au sein de l’organisation. Chaque employé doit comprendre son rôle dans la protection des données de l’entreprise et être équipé pour faire face aux défis de sécurité quotidiens.

En adoptant une approche holistique de la sécurité et de la gouvernance, en tirant parti des outils avancés de Microsoft 365, et en cultivant une culture de la sécurité, les entreprises peuvent non seulement protéger leurs données critiques, mais aussi exploiter pleinement le potentiel collaboratif de Microsoft 365. C’est cette combinaison de technologie, de processus et de culture qui permettra aux organisations de prospérer dans l’ère numérique, en toute confiance et en toute sécurité.

Collaboratif & usages

Nos services

Entreprises

Microsoft 365

Nos services

Microsoft 365 : l'offre CSP et opportunités de tarifs

Collaboratif & usages

IA

Entreprises

Copilot

Microsoft 365

Copilot Business : l'intelligence artificielle au service des PME

Adoption & usages

Cloud & infra

Poste de travail

Sécurité

Entreprises

Toutes les organisations

Azure

Intune

Microsoft 365

Windows 10

Windows 11

Windows 365

Windows 365 : Comment le PC Cloud de Microsoft transforme l'expérience de travail en 2025

Adoption & usages

Collaboratif & usages

Nos services

Sécurité

Témoignage client

Collectivités

CANUT

Copilot

Data & IA

Microsoft 365

Power Automate

Teams

L'IA au service des collectivités : transformez vos services publics avec Microsoft